服务器安全配置是确保服务器免受未经授权访问和各种网络威胁的关键步骤,以下是详细的服务器安全配置指南:

一、基础配置

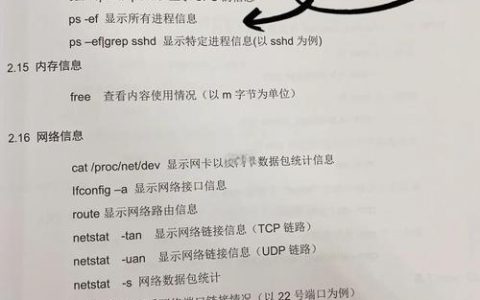

1、系统防火墙配置

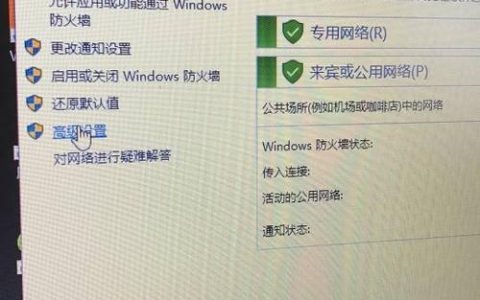

开启系统防火墙:只开放必要的端口,关闭多余端口如TCP135、139、445等。

防火墙规则设置:使用iptables或类似工具,添加具体的防火墙规则来控制进出流量。

2、关闭默认共享

删除默认共享:在命令提示符中输入net share C$ /delete等命令来删除默认共享。

3、禁用多余或危险服务

禁用不必要的服务:如Print Spooler服务、Workstation服务、Remote Registry服务等。

4、计算机管理

禁用Guest账户:通过“计算机管理”禁用Guest账户。

重命名administrator账户:修改默认的管理员账户名称以增加破解难度。

5、日志文件大小配置

配置日志容量:在事件查看器中设置日志文件的大小限制。

二、Windows组件配置

1、强制启用SSL

远程桌面协议(RDP)加密:通过组策略启用SSL加密,并设置高级加密等级。

2、关闭自动播放

防止信息泄露:在组策略中关闭自动播放功能。

三、网络安全组配置

1、阿里云安全组配置

登录阿里云控制台:选择安全组菜单,手动添加防火墙规则,如放行80端口。

2、ucloud安全组配置

创建自定义防火墙:登录ucloud云控制台,添加相关防火墙规则。

3、华为云安全组配置

类似操作:与阿里云和ucloud类似,通过控制台进行安全组配置。

四、Apache HTTP服务器安全配置

1、更新与维护

保持最新:定期检查并更新Apache及其模块到最新版本。

2、SSL/TLS加密

启用HTTPS:使用SSL证书为网站提供加密连接,配置强加密套件。

3、访问控制

基于IP限制:允许或拒绝来自特定IP地址的请求。

认证与授权:对敏感资源实施基本或摘要认证。

4、防止常见攻击

跨站脚本攻击(XSS)安全策略(CSP)和输出编码防御。

SQL注入:确保所有数据库查询都经过参数化处理。

文件上传漏洞:严格验证上传文件的类型和大小。

5、安全头部设置

HSTS:强制浏览器仅通过HTTPS访问站点。

X-Frame-Options:防止点击劫持。

Content Security Policy (CSP):定义可信内容来源。

6、日志监控与审计

详细日志记录:确保启用了充分的日志级别。

入侵检测系统(IDS):集成ModSecurity等WAF实时分析流量。

7、文件权限管理

正确设置文件权限:确保Web根目录及其子目录下的文件具有适当的读写权限。

隐藏敏感信息:移除或保护.htaccess文件中的敏感配置。

五、黑名单和白名单配置

1、黑名单配置

阻止特定IP:通过防火墙规则或Web服务器配置文件阻止特定IP地址访问。

2、白名单配置

允许特定IP:只允许特定IP地址访问服务器,拒绝所有其他IP。

相关问题与解答

问题1:如何更改Windows服务器上的administrator账户名称?

答:可以通过“计算机管理”中的本地用户和组选项,找到administrator账户并右键选择重命名来更改其名称,建议在不使用时进行此操作,以避免当前会话中断。

问题2:如何为Apache服务器配置SSL/TLS加密?

答:需要获取SSL证书并将其放置在服务器上,在Apache的配置文件中(通常是httpd.conf或ssl.conf),启用SSL模块,并设置SSLCertificateFile和SSLCertificateKeyFile指向证书和私钥文件,重启Apache服务器以应用更改。

到此,以上就是小编对于“服务器安全配置服务器地址”的问题就介绍到这了,希望介绍的几点解答对大家有用,有任何问题和不懂的,欢迎各位朋友在评论区讨论,给我留言。

文章来源网络,作者:运维,如若转载,请注明出处:https://shuyeidc.com/wp/18900.html<