服务器安全管理策略是确保服务器安全、稳定运行的重要措施,涵盖了多个方面,以下是详细的服务器安全管理策略:

一、物理安全

1、服务器位置:将服务器放置在安全可靠的机房内,确保环境安全、温度适宜、防尘防潮。

2、访问控制:实施严格的门禁系统,只有授权人员才能进入机房,防止未经授权的人员接触服务器。

3、监控与报警:安装视频监控系统和防盗报警设备,实时监控机房情况,及时发现并处理异常情况。

二、操作系统安全

1、账户管理:禁用Guest账户,对系统管理员默认账户进行重命名,设置强密码策略,要求用户定期更换密码。

2、服务管理:关闭不必要的服务和端口,只保留必要的服务运行,减少攻击面。

3、更新与补丁:及时更新操作系统和应用程序的安全补丁,修复已知漏洞,防止被黑客利用。

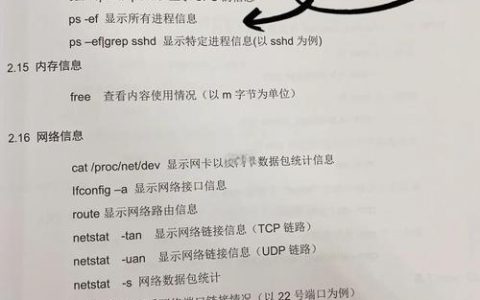

4、日志管理:开启操作系统的审计日志功能,记录所有重要操作和事件,定期分析日志以发现潜在威胁。

三、网络安全

1、防火墙配置:启用Windows防火墙,配置相应的规则来限制非法访问,保护服务器免受网络攻击。

2、入侵检测与防御:部署入侵检测系统(IDS)和入侵防御系统(IPS),监视异常活动并及时发出警报。

3、加密通信:对敏感数据的传输进行加密,使用SSL证书等加密技术确保通信安全。

4、远程访问控制:限制外部用户的访问权限,合理设置远程桌面端口,启用双因素认证等机制提高远程访问的安全性。

四、数据安全

1、数据备份:定期备份关键数据,并将备份数据存储在安全的地方,确保在数据丢失或系统故障时能够快速恢复。

2、数据加密:对存储在服务器上的敏感数据进行加密,降低数据被盗或泄露后的风险。

3、数据分类与访问控制:根据数据的重要性进行分类,实施严格的访问控制,确保只有经过授权的用户才能获取敏感信息。

五、应急响应与灾难恢复

1、应急响应计划:建立应急响应团队,制定明确的响应流程和职责分工,确保在发生安全事件时能够迅速定位问题、限制损失并制定修复措施。

2、灾难恢复计划:涵盖整个IT基础设施的恢复流程,包括数据恢复、系统重建和服务恢复等,定期进行灾难恢复演练以检验恢复计划的有效性。

六、持续监控与改进

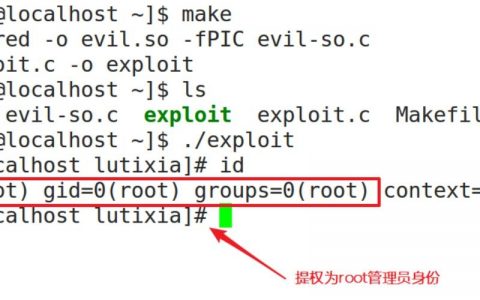

1、定期安全评估:通过外部安全评估和渗透测试,定期检查系统漏洞和不符合最佳实践的配置,确保持续强化服务器安全。

2、员工安全培训:定期对员工进行安全培训,增强其安全意识,提升他们对安全威胁的认识。

3、产业合作与信息共享:与其他企业、安全行业组织及应急响应团队保持紧密联系,进行信息共享,及时获取最新的安全威胁情报。

相关问题与解答

问题1:如何更改Windows服务器的远程桌面端口?

答:可以通过修改注册表来更改Windows服务器的远程桌面端口,具体步骤如下:

1、打开“注册表编辑器”(regedit)。

2、导航到HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp。

3、找到名为PortNumber的项,双击它并输入新的端口号(例如3399)。

4、保存更改并重启计算机使更改生效。

问题2:如何启用Windows服务器的防火墙?

答:启用Windows服务器的防火墙可以通过以下步骤完成:

1、打开“控制面板”。

2、选择“系统和安全”,然后点击“Windows防火墙”。

3、在左侧菜单中点击“打开或关闭Windows防火墙”。

4、选择“启用”选项,并确认更改。

5、还可以通过组策略编辑器(gpedit.msc)进一步配置防火墙规则,以满足特定需求。

以上就是关于“服务器安全管理策略在哪里”的问题,朋友们可以点击主页了解更多内容,希望可以够帮助大家!

文章来源网络,作者:运维,如若转载,请注明出处:https://shuyeidc.com/wp/18484.html<