服务器安全模块是一种用于保护服务器和网络环境免受各种安全威胁的硬件或软件设备,它提供了一系列的安全功能,旨在确保服务器的完整性、可靠性和机密性,以下是关于服务器安全模块的详细介绍:

1、服务器安全模块

定义与作用:服务器安全模块是一种集成了多种安全技术的硬件或软件解决方案,旨在保护服务器免受恶意攻击、数据泄露和其他安全威胁。

主要功能:包括防火墙、入侵检测系统(IDS)、入侵防御系统(IPS)、病毒防护、数据加密、访问控制等。

2、关键组件与技术

防火墙:监控并过滤进出服务器的网络流量,防止未授权访问。

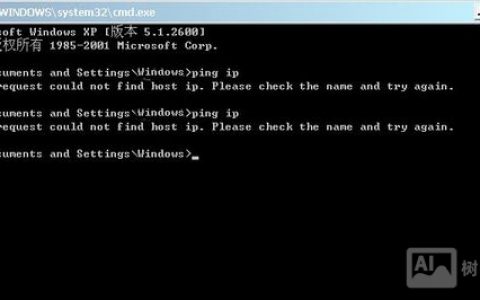

入侵检测系统(IDS):实时监控服务器活动,检测潜在的恶意行为或攻击迹象。

入侵防御系统(IPS):在检测到潜在威胁时,自动采取措施阻止攻击。

病毒防护:扫描服务器文件和网络流量,识别并清除病毒、恶意软件和其他威胁。

数据加密:对敏感数据进行加密处理,确保数据在传输和存储过程中的安全性。

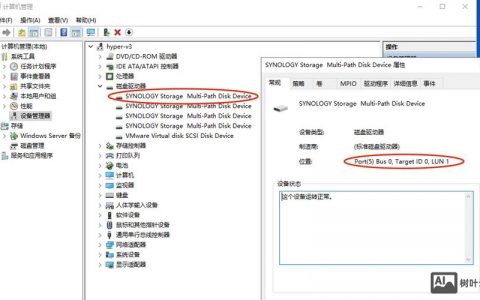

访问控制:管理用户权限和访问级别,确保只有授权用户才能访问特定资源。

3、服务器安全模块的优势

综合性保护:提供多层次的安全保护,覆盖网络层、应用层和数据层等多个方面。

实时监控与响应:能够实时监控服务器状态,及时发现并应对安全威胁。

易于管理与维护:通过集中式管理界面,简化安全管理流程,降低运维成本。

灵活性与可扩展性:支持多种安全策略和配置选项,可根据业务需求进行定制和扩展。

4、应用场景与案例分析

企业数据中心:保护企业核心业务系统和数据资产,确保业务连续性和数据安全性。

云计算环境:为云服务器提供额外的安全层,增强云服务的安全性和可信度。

政府机构:保障政府信息系统和敏感数据的安全性,满足合规性要求。

金融机构:保护金融交易系统和客户信息,防范金融欺诈和数据泄露风险。

5、实施与最佳实践

需求分析:明确服务器面临的安全威胁和业务需求,制定针对性的安全策略。

选型与部署:选择合适的服务器安全模块产品,按照厂商指导进行部署和配置。

持续监控与优化:定期检查服务器安全状态,根据安全事件和威胁情报调整安全策略。

培训与意识提升:加强员工安全意识培训,提高整体安全防御能力。

6、未来发展趋势

智能化与自动化:利用人工智能和机器学习技术,实现更智能的威胁检测和响应。

云原生安全:随着云计算技术的发展,云原生安全模块将成为主流,提供更灵活、更高效的安全保障。

零信任架构:采用零信任安全模型,对所有访问请求进行严格验证和授权,无论请求来自内部还是外部。

7、表格:服务器安全模块对比

| 特性 | 传统安全模块 | 现代安全模块 | |

| 防火墙 | 有 | 有 | |

| 入侵检测 | 有 | 有,且更智能 | |

| 入侵防御 | 无/有限 | 有,且更高效 | |

| 病毒防护 | 有 | 有,且实时更新 | |

| 数据加密 | 有 | 有,且支持更多算法 | |

| 访问控制 | 有 | 有,且更细粒度 | |

| 管理界面 | 基本 | 图形化、易用 | |

| 灵活性 | 较低 | 高 | |

| 可扩展性 | 有限 | 强 |

8、FAQs

Q: 服务器安全模块能否完全防止所有攻击?

A: 虽然服务器安全模块能显著提高服务器的安全性,但无法保证完全防止所有攻击,安全是一个持续的过程,需要综合多种措施和持续的努力。

Q: 如何选择合适的服务器安全模块?

A: 在选择服务器安全模块时,需要考虑业务需求、威胁环境、预算限制以及产品的兼容性、性能、易用性和可扩展性等因素,建议进行充分的市场调研和比较不同产品的功能和性能。

服务器安全模块是保护服务器和网络环境免受各种安全威胁的重要工具,通过合理选择和配置服务器安全模块,企业可以构建更加坚固的安全防线,确保业务的稳定运行和数据的安全性,随着技术的不断发展和威胁环境的不断变化,企业也需要持续关注最新的安全趋势和技术动态,不断优化和完善自身的安全防护体系。

到此,以上就是小编对于“服务器安全模块”的问题就介绍到这了,希望介绍的几点解答对大家有用,有任何问题和不懂的,欢迎各位朋友在评论区讨论,给我留言。

文章来源网络,作者:运维,如若转载,请注明出处:https://shuyeidc.com/wp/47626.html<