设置服务器端口访问

一、检查端口状态

在设置访问服务器端口之前,需要确定该端口是否已被其他应用程序占用,可以使用以下命令检查端口状态:

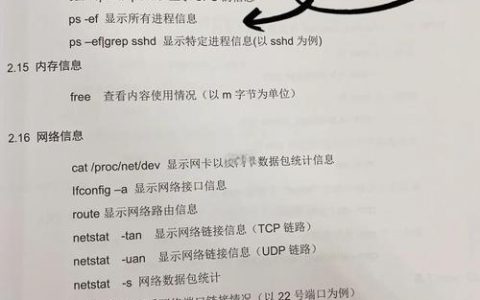

Linux系统:使用netstat命令查看当前服务器上已经占用的端口,使用以下命令查看所有正在监听的端口:

netstat -tuln

-t参数用于显示TCP协议的端口,-u参数用于显示UDP协议的端口,-l参数用于显示正在监听的端口,-n参数用于显示端口对应的IP地址。

二、配置防火墙

如果服务器上有防火墙,需要配置防火墙以允许该端口的访问,配置方法会因防火墙软件的不同而有所不同,一般有图形界面和命令行两种方式。

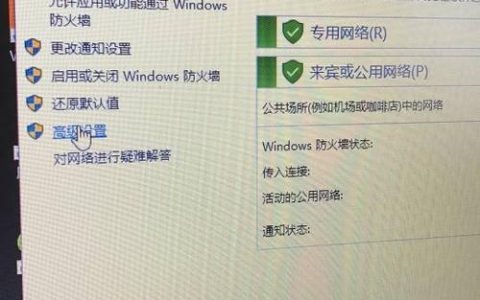

1、Windows操作系统:通过“高级安全Windows防火墙”工具开放端口。

打开控制面板,进入“系统和安全”。

点击“高级安全Windows防火墙”。

在左侧栏选择“入站规则”,然后在右侧栏选择“新建规则”。

选择“端口”,点击“下一步”。

选择“TCP”,输入所需端口号,例如8080,点击“下一步”。

选择“允许连接”,点击“下一步”。

为规则命名,点击“完成”。

2、Linux操作系统:使用iptables或Firewalld管理防火墙。

对于iptables:

sudo iptables -A INPUT -p tcp --dport [端口号] -j ACCEPT

sudo service iptables save

sudo service iptables restart对于Firewalld:

sudo firewall-cmd --zone=public --add-port=[端口号]/tcp --permanent

sudo firewall-cmd --reload三、配置路由器端口转发

如果服务器位于局域网内,需要配置路由器来实现端口转发,将外部访问的请求转发到服务器上,具体操作步骤会因路由器的品牌和型号而有所不同,一般来说可以在路由器的管理界面中找到端口转发或者端口映射的选项,将外部访问端口与服务器的内部IP地址及端口进行绑定。

四、配置服务器防火墙

服务器上的防火墙也需要进行配置,以允许该端口的访问,和配置防火墙的步骤类似,需要找到相应的设置界面或命令,添加一个入站规则来允许该端口的访问。

五、设置服务器应用

在服务器上配置相应的应用程序来监听并响应该端口的请求,具体配置方法也会因应用程序的不同而有所差异,需要找到应用程序的配置文件或设置界面,将监听端口设置为之前所设定的端口号。

六、测试端口连通性

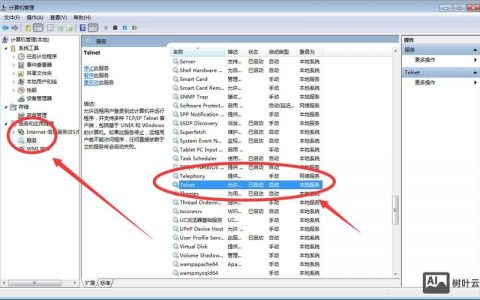

使用telnet或其他网络工具,测试服务器上的端口是否开放并可用。

telnet [服务器IP] [端口号]

如果连接成功,则表示端口已成功开放。

相关问题与解答

Q1: 如果端口被占用怎么办?

A1: 如果端口被占用,可以尝试更换其他未被占用的端口号,可以使用命令如netstat -tuln(Linux系统)或“高级安全Windows防火墙”(Windows系统)查看当前系统中哪些端口已被占用,然后选择一个未被占用的端口号进行配置。

Q2: 如何更改Web项目的访问端口数?

A2: 要更改Web项目的访问端口数,通常需要修改Web服务器的配置文件,在Apache服务器中,可以编辑httpd.conf文件,找到Listen指令并更改其后面的端口号;在Nginx服务器中,可以编辑nginx.conf文件,找到listen指令并更改其后面的端口号,保存修改后,重启Web服务器使配置生效。

小伙伴们,上文介绍了“服务器怎么设置端口访问”的内容,你了解清楚吗?希望对你有所帮助,任何问题可以给我留言,让我们下期再见吧。

文章来源网络,作者:运维,如若转载,请注明出处:https://shuyeidc.com/wp/56844.html<